Các cuộc tấn công ransomware thúc đẩy việc sử dụng ZTNA

26/02/2022 09:13 3028 lần Chuyên mục: Tin tức

Các tổ chức đã từng trải quả cuộc tấn công ransomware có mức độ áp dụng công nghệ truy cập mạng không tin cậy (ZTNA) cao hơn đáng kể so với những tổ chức chưa trở thành nạn nhân.

Tổng quan việc sử dụng giải pháp ZTNA trong ngăn chặn ransomware

Một nghiên cứu trên 5.400 chuyên gia CNTT đã tiết lộ mối tương quan giữa trải nghiệm trực tiếp về ransomware và việc áp dụng phương pháp không tin tưởng (Zero Trust).

Các tổ chức đã trải qua cuộc tấn công ransomware vào năm trước (được định nghĩa là nhiều thiết bị bị tác động nhưng không nhất thiết phải được mã hóa) báo cáo mức độ nhận thức cao hơn đáng kể về phương pháp tiếp cận bằng zero-trust và đã tiến bộ hơn trong việc triển khai các giải pháp truy cập mạng không tin cậy (ZTNA) so với những người chưa trải qua sự cố.

Có khả năng là kinh nghiệm trực tiếp của các tổ chức này về ransomware đã thúc đẩy việc triển khai phương pháp tiếp cận bằng zero-trust để giúp ngăn chặn các cuộc tấn công trong tương lai.

Các phát hiện là kết quả của một cuộc khảo sát độc lập với 5.400 chuyên gia CNTT trong các tổ chức có từ 100 đến 5.000 nhân viên do nhà nghiên cứu Vanson Bourne thay mặt cho Sophos thực hiện vào năm 2021.

Vai trò của ZTNA trong việc ngăn chặn các cuộc tấn công ransomware

Vi phạm mạng của nạn nhân là một trong những bước đầu tiên của cuộc tấn công bằng ransomware. Sự gia tăng nhanh chóng của làm việc từ xa trong hai năm qua đã làm tăng đáng kể cơ hội cho những kẻ tấn công khai thác các máy khách VPN dễ bị tấn công để có được chỗ đứng trong một tổ chức. Khi đã vào bên trong, chúng thường tự do di chuyển trong toàn bộ mạng, nâng cao đặc quyền và tiến hành cuộc tấn công.

Bằng cách loại bỏ phần mềm máy khách VPN dễ bị tấn công, kiểm soát chi tiết quyền truy cập dựa trên tình trạng và danh tính của thiết bị cũng như các ứng dụng phân đoạn vi mô. ZTNA ngăn những kẻ tấn công xâm phạm tổ chức và di chuyển xung quanh tổ chức, ngay cả khi chúng có được thông tin xác thực hợp pháp.

Để tìm hiểu thêm về vai trò của chuyển động ngang trong các cuộc tấn công bằng ransomware, hãy đọc báo cáo nghiên cứu của Sophos Windows Services Lay the Groundwork for a Midas Ransomware Attack. Báo cáo nêu chi tiết cách đối thủ khai thác các dịch vụ từ xa và các công cụ truy cập để bắt một công ty công nghệ đòi tiền chuộc.

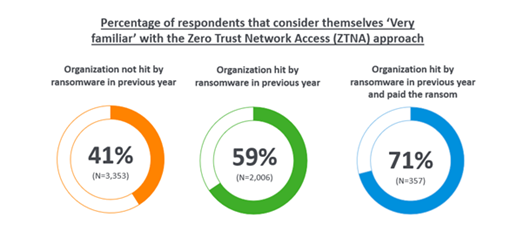

Nạn nhân của Ransomware đã quen thuộc hơn nhiều với phương pháp ZTNA

Các chuyên gia CNTT trong các tổ chức đã bị tấn công bởi ransomware trong năm trước gần như ‘rất quen thuộc’ với phương pháp ZTNA cao hơn 50% so với những người mà tổ chức của họ chưa gặp sự cố (59% so với 39%). Con số này tăng lên 71% trong số những người có tổ chức bị tấn công và họ đã trả tiền chuộc.

Minh họa thêm cho điểm này, chỉ 10% nạn nhân của ransomware có ít hoặc không quen thuộc với ZTNA, so với 21% những người mà tổ chức của họ chưa trở thành nạn nhân.

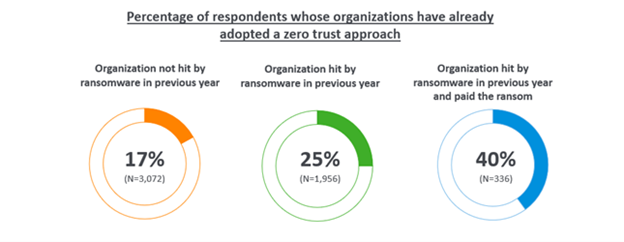

Nạn nhân của ransomware tiến bộ hơn trong việc áp dụng phương pháp zero-trust

Một phần tư (25%) những người mà tổ chức của họ đã trải qua cuộc tấn công bằng ransomware trong năm trước đã hoàn toàn áp dụng phương pháp không tin tưởng, tăng lên 40% những người có tổ chức của họ bị tấn công và trả tiền chuộc. Trong khi đó, chỉ một phần sáu (17%) trong số những người chưa trải qua cuộc tấn công đã hoàn toàn chuyển sang phương pháp này.

Các nạn nhân của ransomware có các động cơ khác nhau để áp dụng phương pháp zero-trust

Những người trả lời được hỏi về động lực của họ để áp dụng phương pháp tiếp cận bằng không tin cậy và, mặc dù có một số điểm chung, nhưng cũng có những điểm khác biệt rõ ràng.

- Để cải thiện tình trạng an ninh mạng tổng thể của tổ chức là động lực phổ biến nhất cho cả tổ chức là nạn nhân và không phải nạn nhân.

- Động cơ phổ biến thứ hai trong số các nạn nhân của ransomware là mong muốn đơn giản hóa các hoạt động an ninh mạng (43%), có khả năng phản ánh rằng bảo mật phức tạp đã góp phần vào cuộc tấn công trước đó của họ.

- Các nạn nhân của ransomware cũng được thúc đẩy rất nhiều bởi nhiều tở chức ủng hộ động thái để tăng cường sử dụng đám mây(42%). Tỷ lệ này giảm xuống còn 30% trong số những người chưa trải qua cuộc tấn công gần đây.

- Tương tự, các nạn nhân của ransomware chuyển từ mô hình CAPEX sang mô hình OPEX là một trong những yếu tố chính đằng sau việc áp dụng phương pháp tiếp cận bằng zero-trust (27% so với 16% và tăng lên 34% trong số đó đã bị tấn công bởi ransomware và trả tiền chuộc).

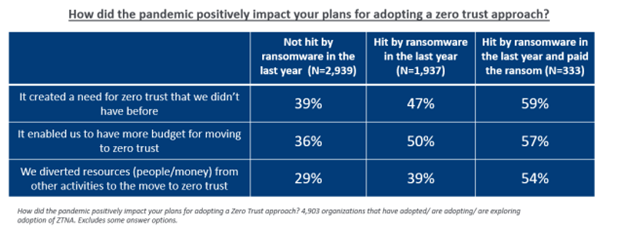

- Đại dịch có nhiều khả năng tác động tích cực đến kế hoạch chấp nhận zero trust của các nạn nhân ransomware

- Đối với nhiều tổ chức, đại dịch đã có tác động tích cực đến kế hoạch của họ trong việc áp dụng phương pháp tiếp cận zero-trust. Đối với nhiều người, điều đó tạo ra nhu cầu sử dụng zero-trust trước đây họ không có. Điều này có thể hiểu được: nhiều công ty và cơ quan nhà nước trước đây hoàn toàn đặt trụ sở tại văn phòng và do đó không có nhu cầu cung cấp quyền truy cập từ xa an toàn.

- Một nửa (50%) nạn nhân của ransomware và 36% không phải nạn nhân báo cáo rằng đại dịch cho phép họ chuyển ngân sách sang áp dụng phương pháp zero-trust. Trong khi nhiều người cũng báo cáo rằng nó cho phép họ chuyển hướng mọi người và / hoặc tiền từ các hoạt động khác sang chuyển sang zero-trust.

Kết quả khảo sát nhấn mạnh rằng các tổ chức trở thành nạn nhân của ransomware và trả tiền chuộc, có nhiều khả năng gặp phải tác động tích cực của đại dịch đối với việc chấp nhận zero trust của họ. Có vẻ như nỗi đau của cuộc tấn công ransomware có thể khiến tâm trí và nguồn lực tập trung vào việc giảm thiểu hiệu quả một sự cố trong tương lai.

Giới thiệu giải pháp Sophos Zero Trust Network Access (ZTNA)

Sophos ZTNA là một giải pháp truy cập từ xa an toàn và dễ quản lý hơn nhiều, mang lại trải nghiệm minh bạch cho người dùng cuối.

- Bằng cách loại bỏ nhu cầu về các ứng dụng khách VPN, Sophos ZTNA giảm thiểu bề mặt tấn công, khiến các tác nhân ransomware khó xâm nhập vào mạng của bạn hơn.

- Sophos ZTNA liên tục kiểm tra bảo mật của người dùng và thiết bị, cung cấp các biện pháp kiểm soát cấp cao liên tục và ngăn những kẻ tấn công khai thác quyền truy cập của người dùng đã được xác thực trước đó.

- Kiểm soát truy cập chi tiết cho phép bạn dễ dàng hạn chế quyền truy cập vào các tài nguyên cụ thể cho những người cần chúng, ngăn chặn kẻ thù di chuyển qua mạng của bạn

- Sophos ZTNA sử dụng tác nhân tương tự như bảo vệ điểm cuối Sophos Intercept X, cho phép khách hàng tăng cường khả năng bảo vệ mà không cần thêm chi phí thiết bị.

- Nó được quản lý từ nền tảng Sophos Central dựa trên đám mây, cho phép khách hàng quản lý tất cả các giải pháp Sophos của họ thông qua một giao diện duy nhất để nâng cao khả năng quản lý và kiểm soát hàng ngày

Với chi phí khắc phục ransomware trung bình hiện nay là 1,85 triệu đô la Mỹ cho các tổ chức vừa và nhỏ, việc chuyển sang truy cập từ xa an toàn thông qua Sophos ZTNA là một khoản đầu tư hợp lý.

Dùng thử ngay Sophos ZTNA

Thiết lập và chạy thử Sophos ZTNA nhanh chóng bằng cách điền thông tin vào link này.

Người dùng hiện tại của Sophos Central có thể nhấp vào liên kết Free Trials ở góc dưới cùng bên trái của bảng điều khiển và chọn Sophos ZTNA. Hoặc liên hệ DASS để được tư vấn.

CÔNG TY CỔ PHẦN DASS – NHÀ PHÂN PHỐI HÀNG ĐẦU GIẢI PHÁP BẢO MẬT SOPHOS TẠI VIỆT NAM

Trụ sở HCM: 55/10 Trần Đình Xu, Phường Cầu Kho, Quận 1, TPHCM

Điện thoại: 028 225 2868

Chi nhánh Hà Nội: Số 29, Lê Đại Hành, Quận Hai Bà Trưng, Hà Nội

Điện thoại: 024 3555 3030

Email: info@dass.vn

Fanpage: DASS – Sophos Việt Nam